在过去 14 年中,H.264 视频压缩标准已被用于在全球范围内的内容交付网络 (CDN) 中提供快速、广泛且经济的视频编码。但 H.264 在按现代标准压缩视频方面的效率低下。它难以渲染高质量的图像,并且不支持超过 4K 的分辨率。在超高清 (UHD) 视频流式传输当道的时代,所有这些局限性都会带来问题。因此,CDN 运营商正在向 H.265 或高效视频编解码器 (HEVC) 过渡。与其前身相比,HEVC 在提供相同图像质量的同时,文件压缩效率提高了 50%,且支持 8K 分辨率。但为此也要付出代价。HEVC 的性能和效率需要更先进的 CDN 硬件。这些设备必须针对大容量视频流式传输进行优化,但不能让诸如数据包转发等其他任务的处理性能受到负面影响。此外,在添加这些功能的同时,如果需要将整个 CDN 基础设施推倒重建,那么也是不切实际的。幸运的是,基于英特尔® 至强® 处理器的直插式网卡 (NIC) 可以使用硬件加速器和英特尔® 锐炬 Pro 显卡 GT4e 等功能处理 HEVC。因此,CDN 运营商现在可以将扩展带宽,跟上流媒体视频时代的步伐。

为何选择 HEVC?

根据最近的爱立信移动市场报告,到 2023 年,视频将占到移动数据总流量的四分之三。OTT 服务的增长推动了这一趋势,因为消费者现在主要通过互联网在诸如智能手机、笔记本电脑和连接的媒体播放器等设备上传输超高清视频内容。因此,向最终用户分发丰富媒体的 CDN 将面临巨大的压力。H.264 标准难以应对这些工作负载的一个主要原因是它使用人们称之为宏块的技术。宏块允许快速处理 4×4 或 16×16 像素的矩阵,但同时也会产生块状图像伪影。在低比特率下,这种伪影尤为明显。另一方面,HEVC 使用编码树单元 (CTU) 取代了 H.264 中使用的宏块方法。CTU 处理 16×16、32×32 或 64×64 像素图像块或视频数据块,始终捕获可用的最大编码单元 (LCU)。这使得编码过程更加高效,并且允许 CTU 将图像分割成可变大小以在较低比特率下获得更好的图像质量。如上所述,CTU 的使用有助于将 HEVC 的压缩效率提升高达 50%(图 1)。但 CDN 的真正优势在于缩小文件大小,从而显著降低带宽和存储需求。这样,网络就可以在任何给定时间支持更多的 UHD 视频流。

图 1. H.265/HEVC 与其前身相比,视频压缩的效率获得极大提升。(资料来源:英特尔)

硬件加速可优化 HEVC 编码、解码和转码工作负载

虽然 HEVC 提供更出色、更高效的视频压缩,但它也需要能够处理各种编码、解码和转码工作负载的 CDN 设备。这是网络工程师面临的一个常见挑战,因为这就要求 CDN 硬件必须能够处理这些高级编解码器操作,同时又能执行诸如数据包处理之类的任务。英特尔® 至强® 处理器 E3-1515 v5 为希望扩展 CDN 设备性能的网络工程师提供了一条前进道路。至强® 处理器 E3-1515 v5 包含一套专用于 HEVC 工作负载的功能,其中包括:

- 支持以每秒 30 帧 (fps) 的速度同时传输多达八个 1080p HEVC 数据流,以 30 fps 的速度同时传输两个 4K HEVC 数据流或多达 18 个 H.264 数据流

- 完整的固定功能加速器,支持 8 位编码和解码操作

- 10 位加速器,支持解码混合和部分 HEVC 操作

此外,E3-1515 v5 处理器中集成的英特尔® 锐炬® Pro 显卡引擎包含 72 个执行单元和一个 128 MB eDRAM 高速缓存。这使得显卡性能比上一代英特尔至强处理器提升高达 26%,并且还支持 HEVC 视频流的实时编码。对于解码任务,P580 图形处理单元 (GPU) 采用英特尔® 清晰视频和英特尔® 清晰视频核芯技术,可用于将解压缩算法转移到专用硬件 IP 内核上处理。转码是 CDN 设备的另一项关键功能,因为平台将会遇到 HEVC、H.264、JPEG 和 VP9 等不同视频格式。E3-1515 v5 上的高速视频转码操作由集成到处理器中的英特尔® 高速视频同步技术媒体加速器执行。高速视频同步技术不仅可以处理这些文件的压缩,而且还有利于提升视频流式传输的速度。通过将与 HEVC 相关的各种工作负载转移到专用硬件模块中进行处理,英特尔至强处理器 E3-1515 v5 等处理器能够最大限度地提高编解码器本身提供的效率。此外,在英特尔清晰视频和英特尔高速视频同步技术等专用硬件模块中执行这些任务,可以提供比传统 CPU 更高效的处理能力。

HEVC 的嵌入式设计

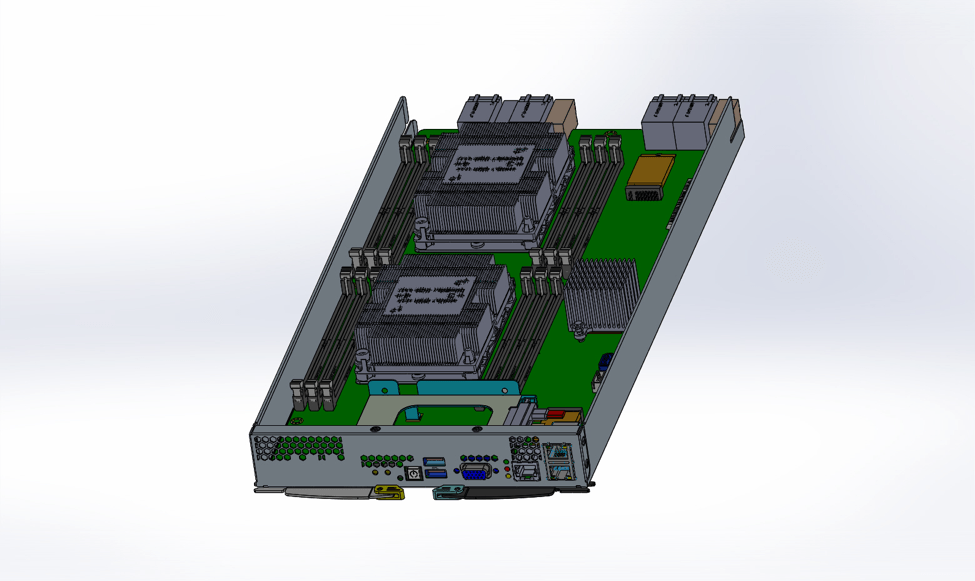

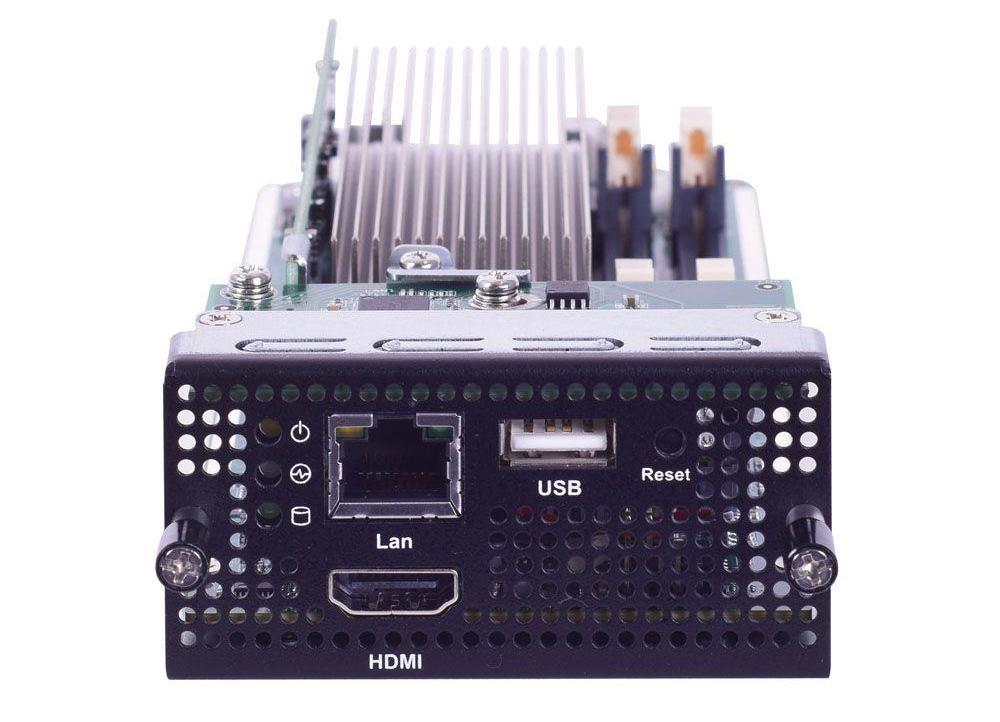

考虑到 HEVC 的带宽、存储和质量改进,今天,许多 CDN 运营商都希望可以充分利用编解码器的全部功能。幸运的是,通过最近发布 NCS2-VT02A 4K 视频传输模块(图 2)的 Lanner Electronics 等原始设备制造商可以获得基于英特尔至强处理器 E3-1515 v5 的直插式网卡 (NIC)。

图 2.

Lanner Electronics 的 NCS2-VT02A 是 4K 视频传输网卡 (NIC)。(来源:Lanner Electronics)

NCS2-VT02A 支持 HEVC 压缩,且采用 16 GB 的板载 DDR4 内存,可将与大容量编码/解码/转码操作相关的延迟降至最低。由于这些功能可以在至强处理器 E3-1515 v5 集成的锐炬 Pro 显卡单元和其他相关硬件模块上执行,因此主处理器可以执行诸如数据包转发之类的任务,而不用承受编解码器带来的负担。NCS2-VT02A 配备了各种 I/O 端口,包括 10 GbE 同轴电缆、光纤和 RJ-45,因此可以轻松添加到机架式网络设备中。例如,当部署在 Lanner 的 NCA-5510 1U 系统中时,NCS2-VT02A 能够同时压缩多达 80 个 IP 摄像头的视频通道(图 3)。

图 3. NCA-5510 1U 机架式系统支持 4K 视频传输模块,如 NCS2-VT02A。(来源:Lanner Electronics)

提升到 8K

新一代编解码器对于广播和 CDN 提供商来说至关重要,尤其是在他们希望在未来提供 3D 视频和 8K 分辨率时。随着对高质量视频需求的增加,HEVC 将发挥关键作用,在提供最佳用户体验的同时,最大程度减少带宽和存储需求。好消息是,借助基于英特尔至强处理器的灵活网络设备,运营商可以现在开始升级其基础设施以满足未来需求。