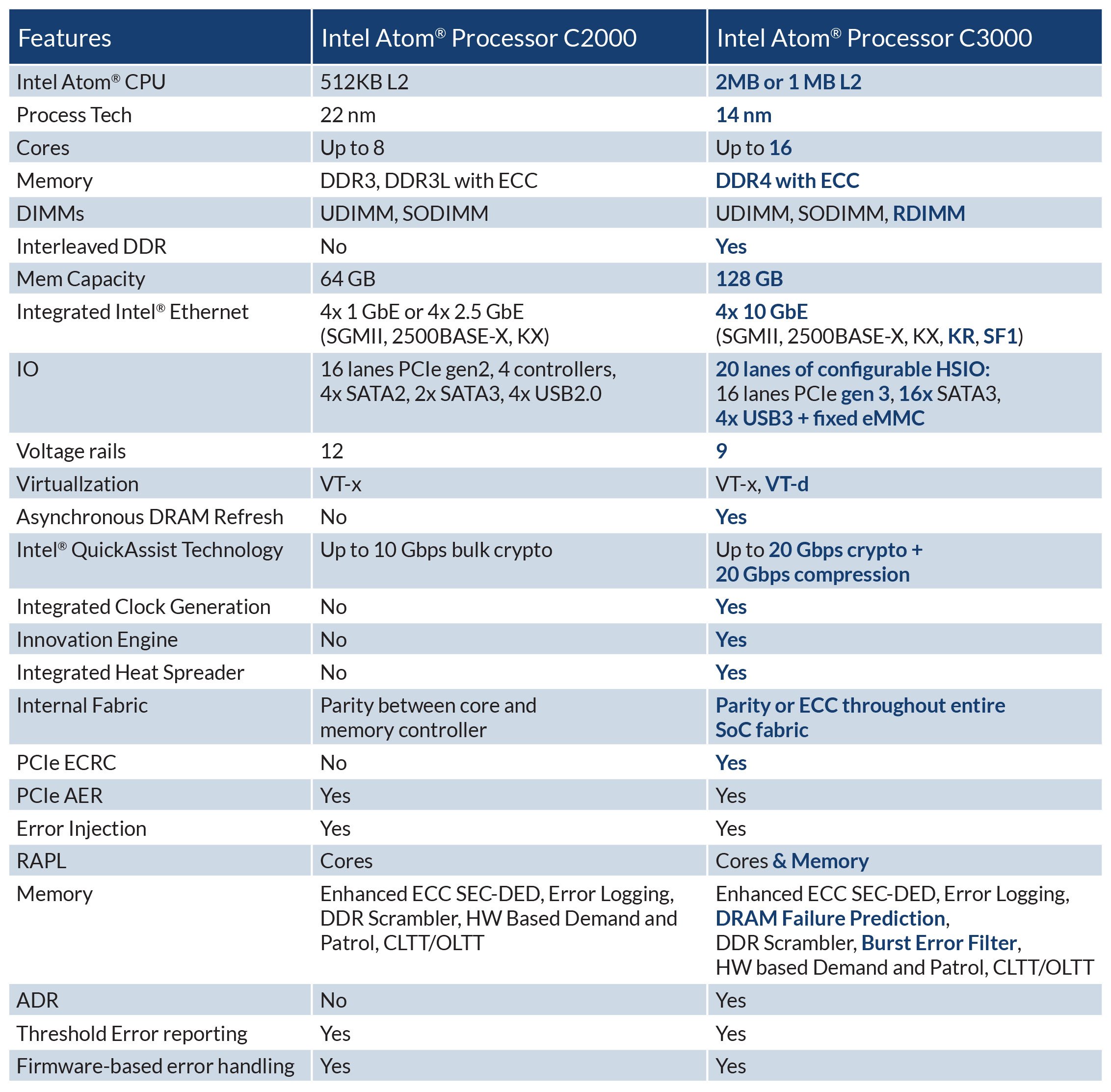

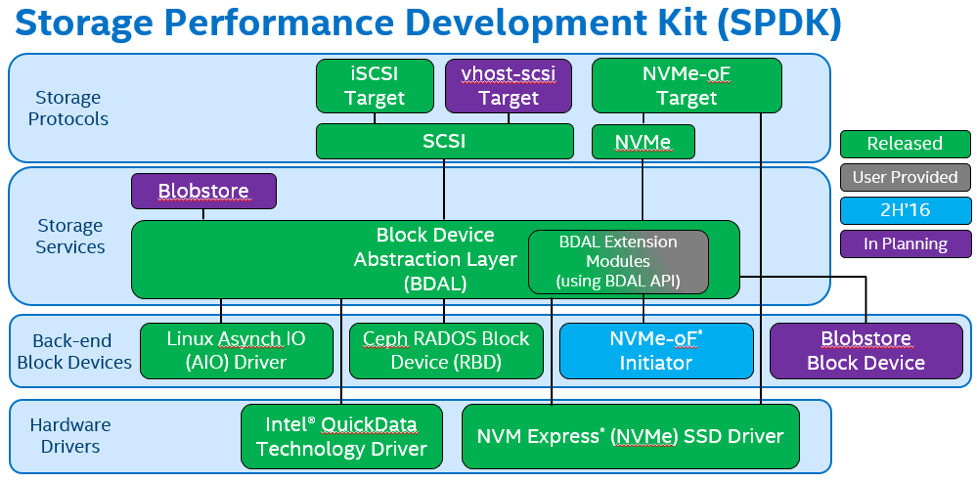

数据分析正在成为工业物联网 (IIoT) 的一项重要功能。一项最近研究显示,69% 的决策者认为:到 2020 年,工业分析对企业成功而言至关重要,预测性和规范性机器维护将成为工业分析的主要应用。但是,工业分析在延迟、带宽和安全性等领域面临着特别的挑战。因此,工业分析通常必须在边缘操作,而不是在云端进行。边缘处理对自调整系统尤为重要,它必须将实时数据回收到反馈环路中,从而不断提升性能。虽然更快的处理器使得在边缘执行工业物联网数据分析变得更加可行,但工业机器仍然需要低功耗计算技术,并且长时间在恶劣的环境中可靠运行。任何新分析解决方案都必须与现有的旧系统进行交互操作。工业工程师希望为现有的控制系统增加边缘分析能力,其中一项选择便是:通过增加一个新的处理器模块来改良设计。此时,英特尔凌动® 处理器 C3000 实现了能源效率与计算、存储和功能改进之间的平衡,从而在边缘安装智能,无需从头开始安装。

采用英特尔凌动® 处理器的工业级边缘智能设备

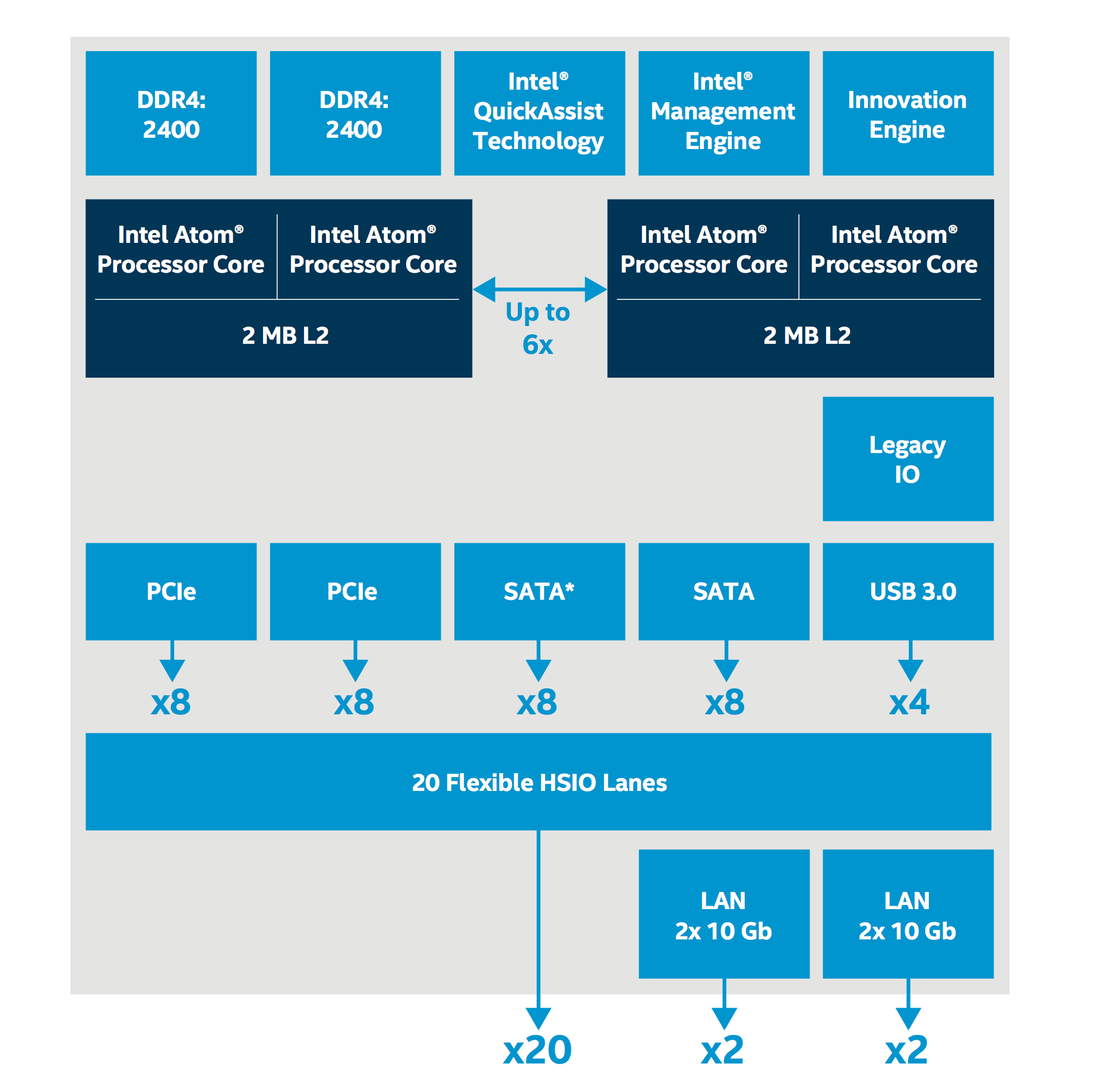

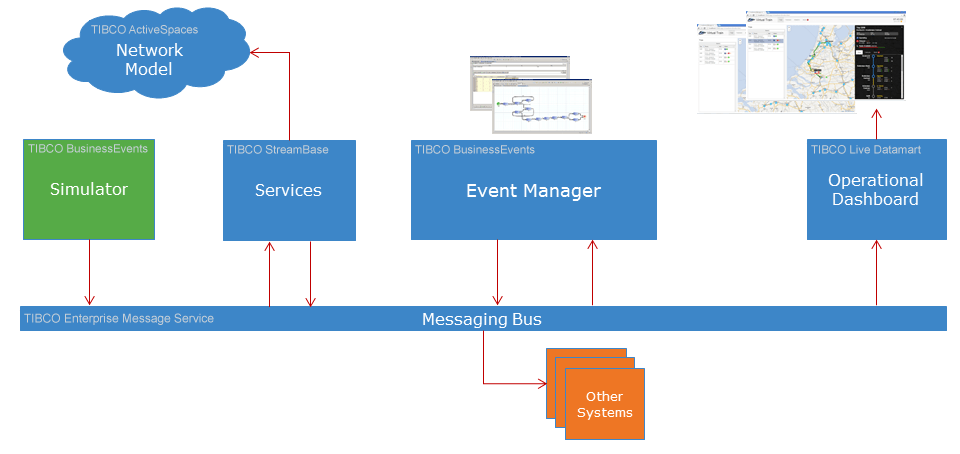

英特尔凌动® 处理器拥有一系列架构更新,计算性能提升 2.3 倍且存储性能提升 4 倍。(图 1)。由于每个周期指令 (IPC) 增加了 30%,指令获取/解码功能获得了增强,无序 (OOO) 调度和新的内部结构体系结构更加卓越,因此处理性能获得提升。这一切对于执行实时边缘分析工作负载至关重要。

图 1. 英特尔凌动® 处理器 C3000 具有许多升级功能。(资料来源:英特尔)

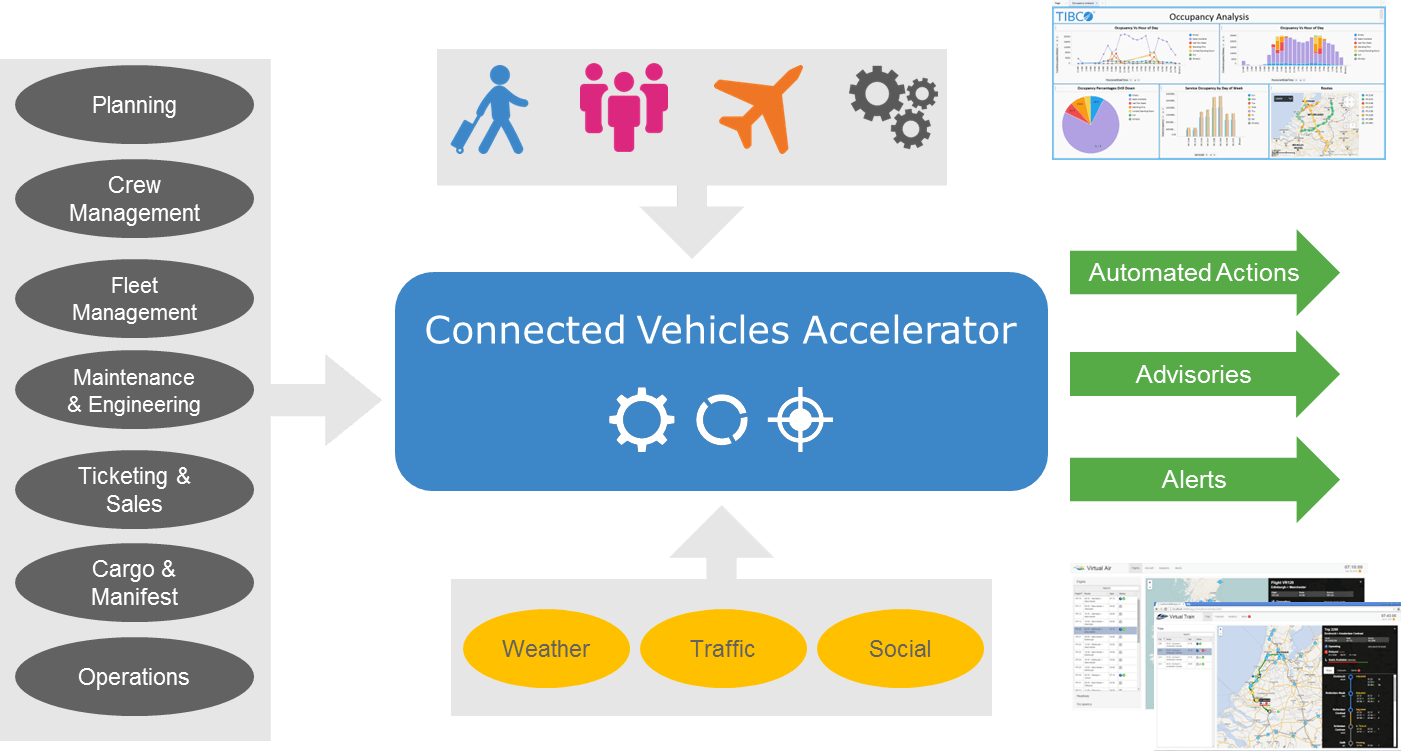

在内存方面,C3000 融合了两倍第二层缓存,使得边缘分析系统可以快速访问数据。处理器还支持智能存储加速库 (ISA-L),这是一款为需要高数据吞吐量和最小延迟的应用而优化的软件库。借助存储性能开发套件 (SPDK),开发人员能将存储性能调整到他们所需使用状态。英特尔® SPDK 作为一个开放源代码工具集,有助于加快上市速度,打造面向未来的存储服务器和网关设计(如工业物联网中常见的存储服务器和网关)(图 2)。

图 2.

存储性能开发套件 (SPDK) 有助于打造面向未来的存储设计,同时加快产品上市速度。(资料来源:英特尔)

软件方面的新功能是可以支持 64 位应用程序。对于在更高级别工业物联网技术堆栈中使用英特尔® 至强® 处理器或英特尔® 酷睿™ 处理器的组织来说,这种 64 位指令集能够让组织统一边缘到云端的软件投入。而这只是企业效益进入运营技术 (OT) 领域的一种行为。

边缘的企业级功能

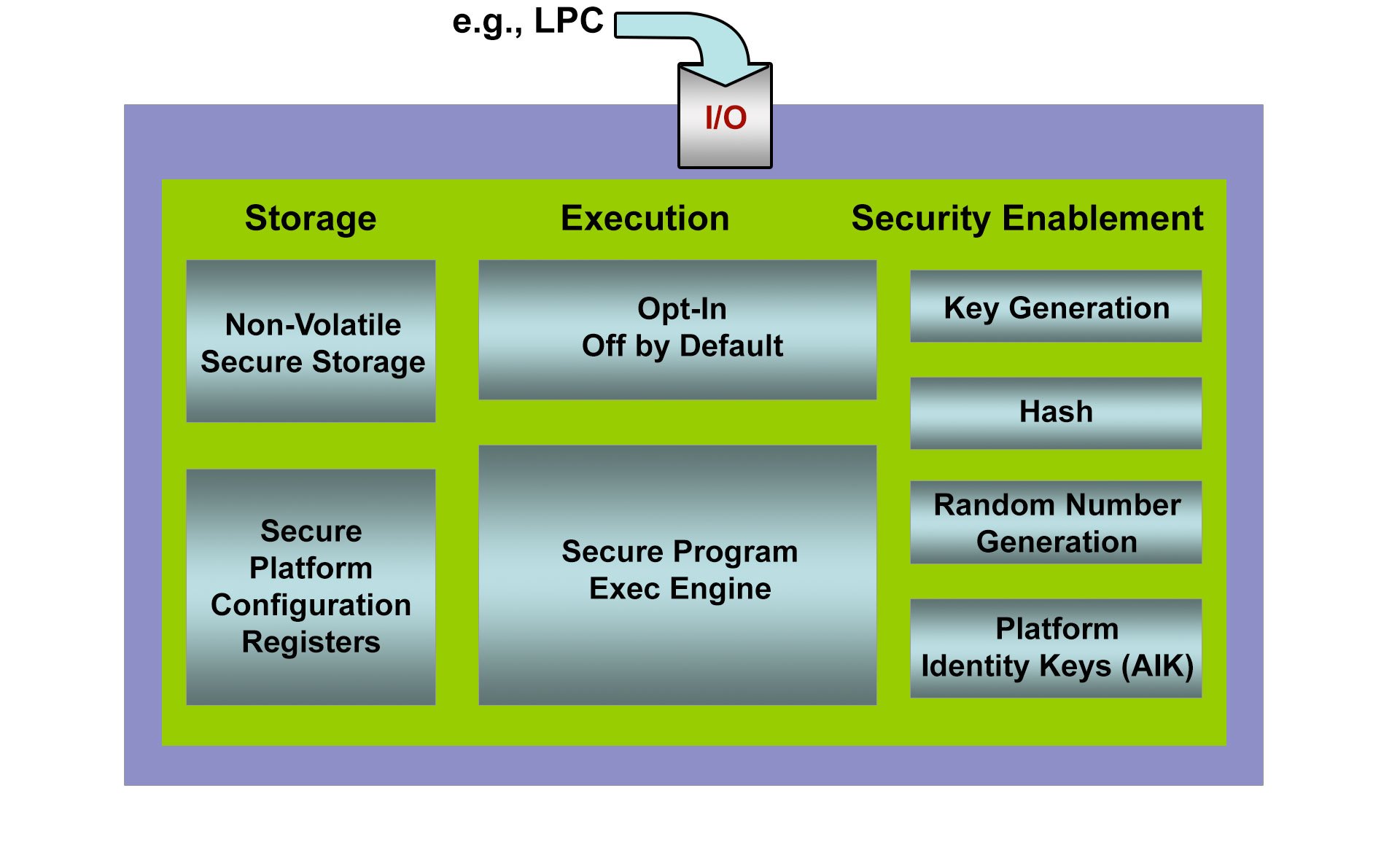

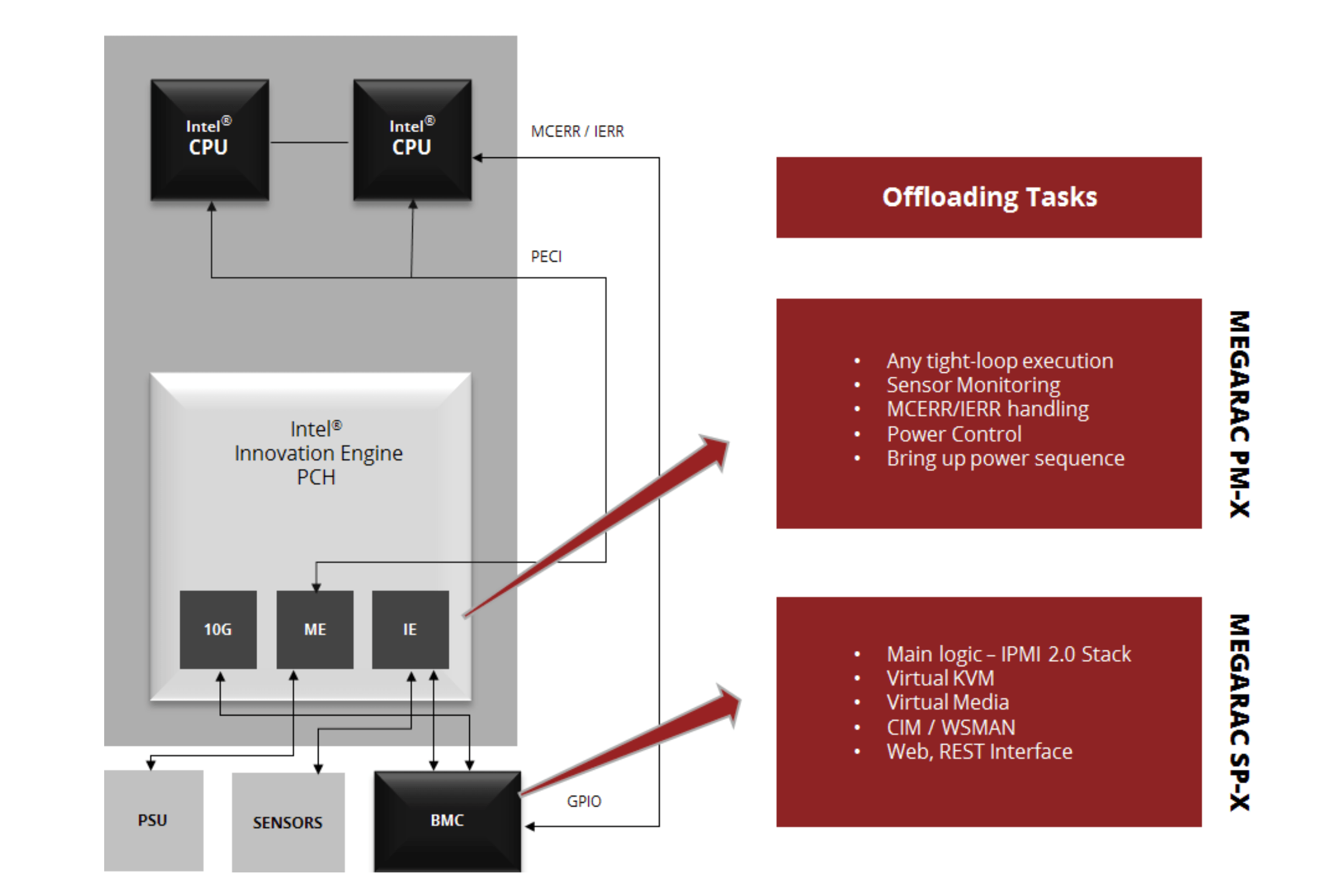

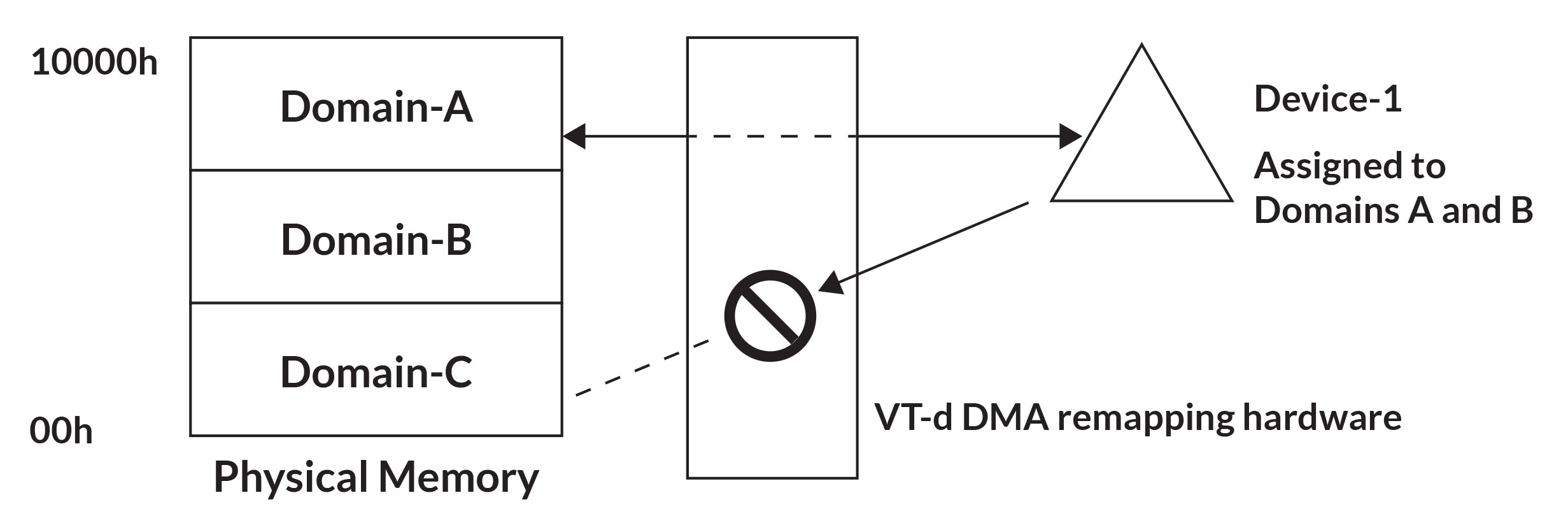

除了计算和存储优势之外,C3000 处理器还包含一组硬件辅助功能,可帮助实现更有效的边缘分析处理。首先,英特尔® QuickAssist 技术(英特尔® QAT)可提供高达 20 Gbps 速度,可用于加速和压缩加密工作负载,从而确保安全的数据传输,同时为其他任务留出宝贵的处理器周期。英特尔® 虚拟化技术(英特尔® VT-x)也采用用于定向 I/O(英特尔® VT-d)的英特尔® 虚拟技术和用于连接的英特尔® 虚拟技术(英特尔® VT-c)在 C3000 处理器中得以发展。如图 3 所示,英特尔® VT-d 隔离并限制对某些定义内存区域的 I/O 访问。这有助于消除与虚拟机 (VM) 相关的 I/O 故障,从而提高可靠性并增加工厂正常运行时间。

图 3. 用于定向 I/O 的英特尔® 虚拟化技术(英特尔® VT-d)将内存访问限制在已定义的内存区域。(资料来源:英特尔)

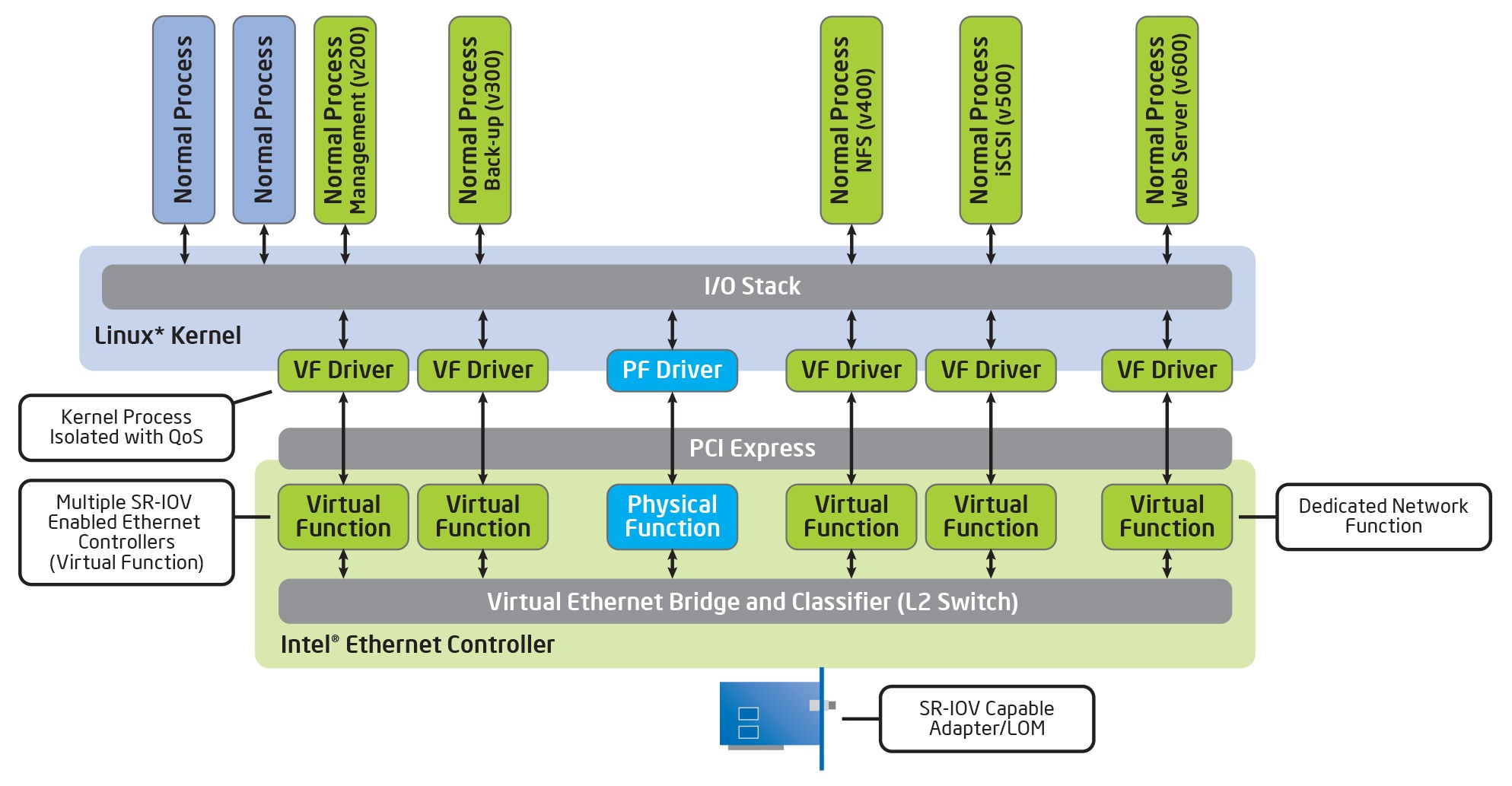

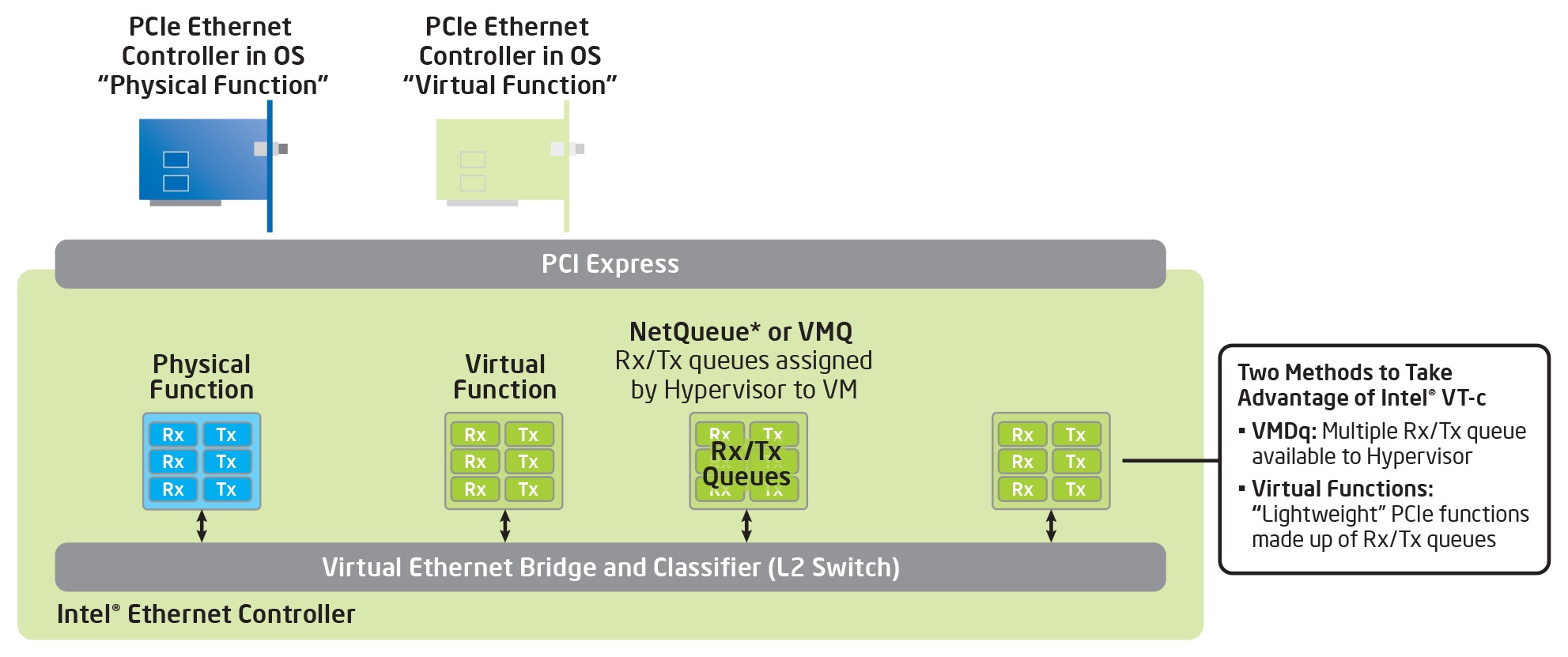

就其本身而言,英特尔® VT-c 与英特尔® 以太网控制器集成到新的英特尔凌动处理器中,以提供 I/O 虚拟化和服务质量 (QoS) 功能。这些功能通过端口分区以及多任务传输和接收队列的能力实现,从而实现 I/O 操作之间带宽分配的平衡(图 4a 和图 4b)。将这些任务从主机处理器卸到以太网控制器能减少 I/O 瓶颈,并提升生成大量传感器数据应用程序(例如机器人技术)的性能。

图 4a。用于连接的英特尔® 虚拟化技术(英特尔® VT-c)支持端口分区,从而减少 I/O 瓶颈。(资料来源:英特尔)

图 4b。用于连接的英特尔® 虚拟化技术(英特尔® VT-c)支持的多任务传输和接收队列。(资料来源:英特尔)

这些企业级技术对工业物联网系统至关重要,因为它们可使工业级处理器执行多个工作负载,寿命保障周期为 15 年。

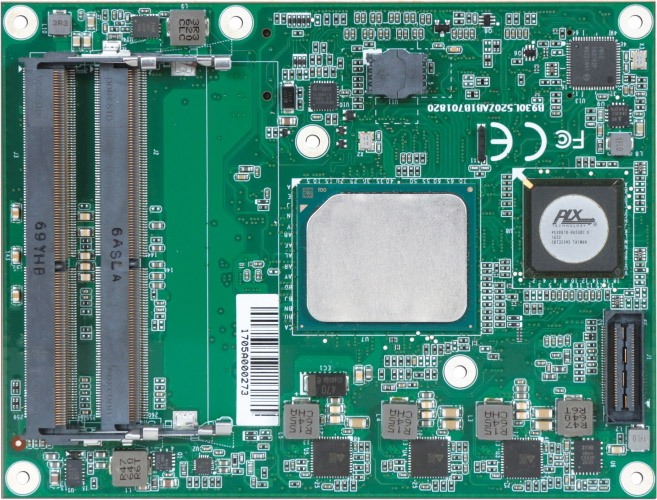

可靠的改装

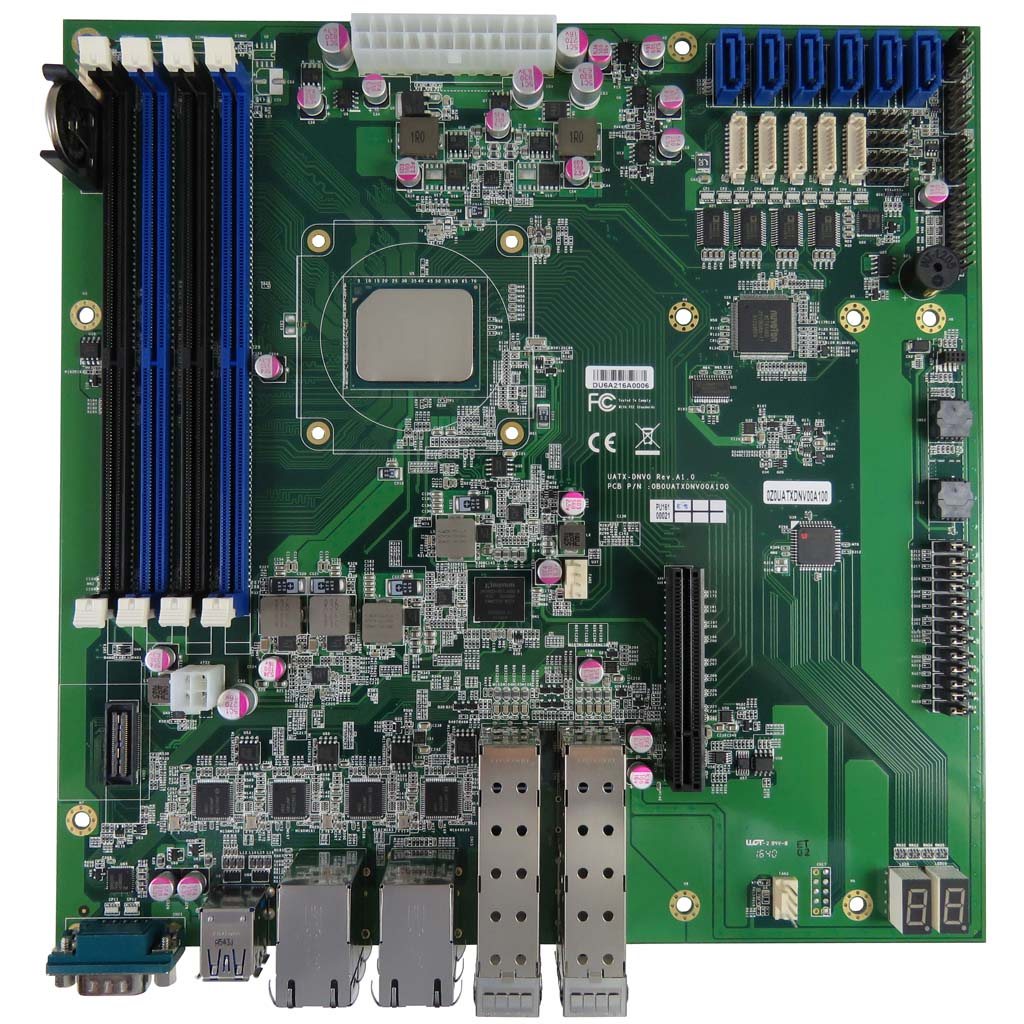

为了确保在工业物联网边缘分析系统中能够可靠运行,英特尔凌动处理器 C3000 受到“扩展环境运行温度” (eTEMP) 功能的支持。这能确保在 -40°C 至+ 85°C 的温度范围内可靠运行。除此之外,导致其高耐用性的另一个因素是该系列的低热设计功率 (TDP),在部分 SKU 中仅为 8.5 瓦。因此,C3000 设备可以部署在工厂车间的被动冷却系统中,而纠错码 (ECC) 内存能确保边缘分析应用的数据完整性。考虑到设备的功能,OEM 现可提供基于 C3000 处理器的嵌入式主板解决方案,旨在为工业物联网边缘分析提供入口。例如,Quanmax 公司生产的 UATX-DNV0 是一款工业级单板计算机 (SBC),搭载具有 2 至 16 个内核的英特尔凌动处理器 C3000(图 5)。它包括四个铜质 GbE LAN 端口、四个光纤 10 GbE LAN 端口和六个 SATA 插座。

图 5. Quanmax 公司的 UATX-DNV0 是工业级单板计算机 (SBC)。(资料来源:Quanmax 公司)

重要的是,UATX-DNV0 SBC 符合业界标准的 Micro-ATX 外形规格。因此,主板可以集成到最初支持 Micro-ATX 外形规格的机器中,开发人员无需重新设计整个系统。

工业物联网过去与未来之间的协调平衡

边缘分析是工业物联网的表现,想要实现就需要协调未来的技术和过去的基础设施。英特尔凌动处理器 C3000 标志着朝着这一目标迈进了一大步,将获得提升的性能和存储与企业级功能和工业级可靠性结合在一起。既然这样的改进在工业标准处理器模块上可供使用,那么工业工程师就能利用这些功能来添加边缘分析处理,而不会使以前的投入付诸东流。他们还将系统定位在工业物联网的下一阶段 – 通过机器学习实现边缘自主能力。